说明

- 为了练习使用Metasploit,本篇主要介绍如何搭建靶场Metasploitable3

- 本机为win10,网络为无线网络,cpu为i5,内存为8G

- 本次装的靶场环境是windows_2008_r2,ubuntu_1404系统没有装

开始搭建

- packer我们不需要

- 打开vagrant下载最新的版本,安装后要重启电脑

- 安装vagren插件

1 | E:\app>cd Vagrant |

- 下载metasploitable3-win2k8.box,用IDM下载后,发现名字如下:

重命名修改为:metasploitable3-win2k8.box

- 打开powershell,执行脚本

1 | mkdir metasploitable3-workspace |

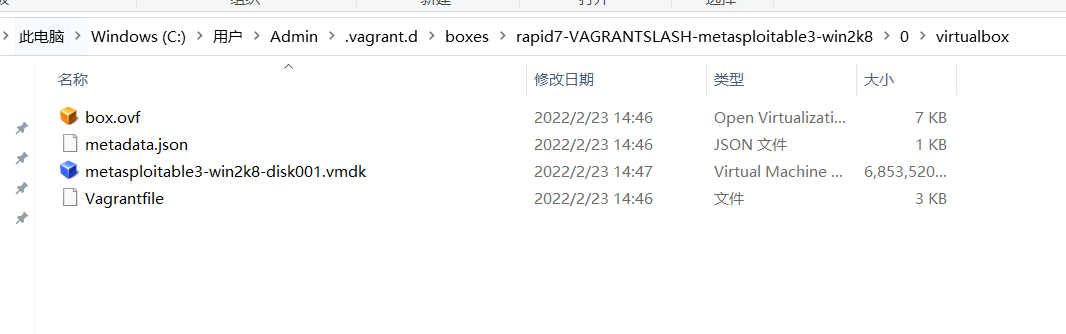

- 最终生成的文件目录:C:\Users\Admin.vagrant.d\boxes\rapid7-VAGRANTSLASH-metasploitable3-win2k8\0\virtualbox

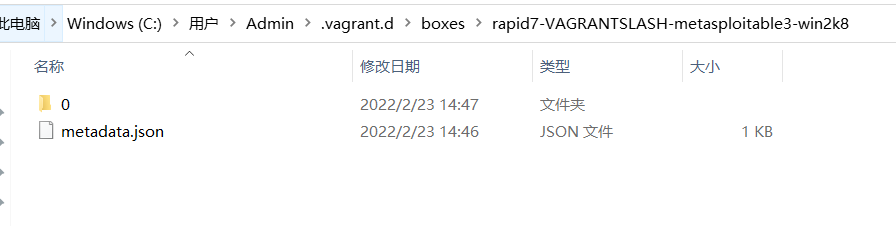

- 复制数据元文件

C:\Users\Admin\.vagrant.d\boxes\rapid7-VAGRANTSLASH-metasploitable3-win2k8\0\virtualbox\metadata.json到C:\Users\Admin\.vagrant.d\boxes\rapid7-VAGRANTSLASH-metasploitable3-win2k8目录下

- 开始创建Metasploitable3 虚拟机,如果有发现Vagrantfile文件,先将它删除或者移到其他地方去,随后,调出命令行,输入命令

vagrant init rapid7/metasploitable3-win2k8:

1 | PS C:\Users\Admin\.vagrant.d\boxes\rapid7-VAGRANTSLASH-metasploitable3-win2k8\0\virtualbox> vagrant init rapid7/metasploitable3-win2k8 |

然后执行下面命令,可能出现超时,我出现了一次,然后开了个代理重试了下(不知大是否可这个有关)

1 | vagrant up |

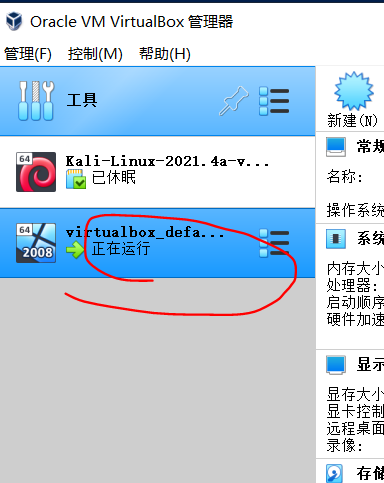

打开虚拟机

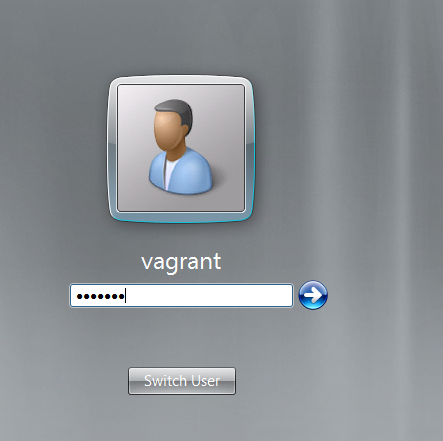

输入默认密码:vagrant

登录后网络也是没有问题

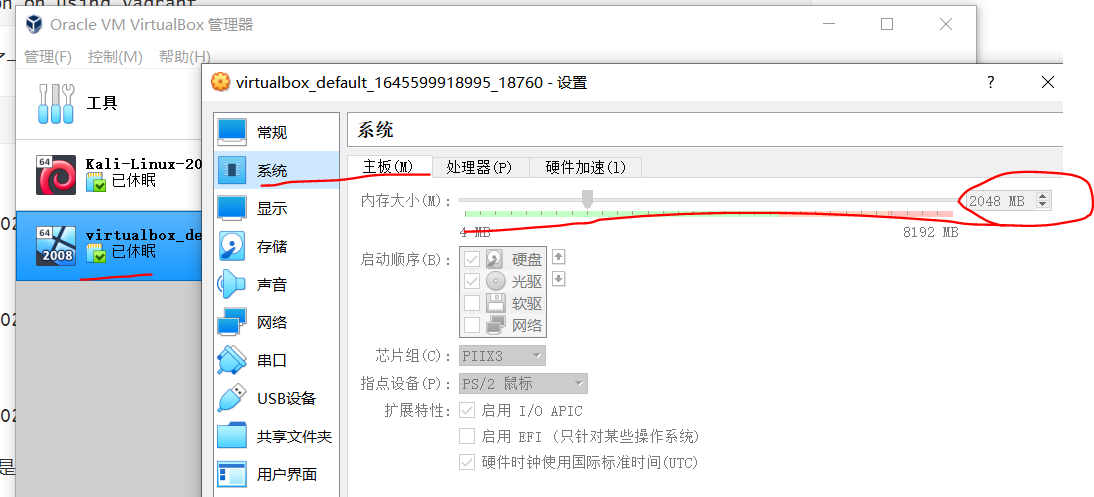

- 启动两个虚拟机(一个是kail攻击机,一个是win 2008 靶场),电脑cpu直接爆满,我把靶场内存调整为了2G

部署网络

部署好网络,把攻击机和靶机的通信网络设置的一样

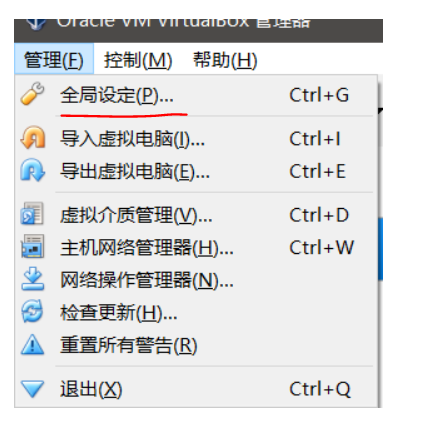

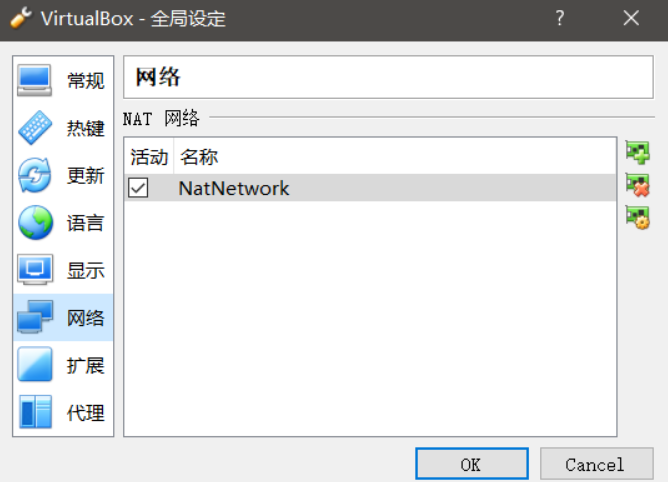

首先,把攻击机和靶机全部关机,然后在Oracle VM VirtualBox管理器中,点击管理——全局设定——网络,创建一个NAT网络,名字可以随意起。

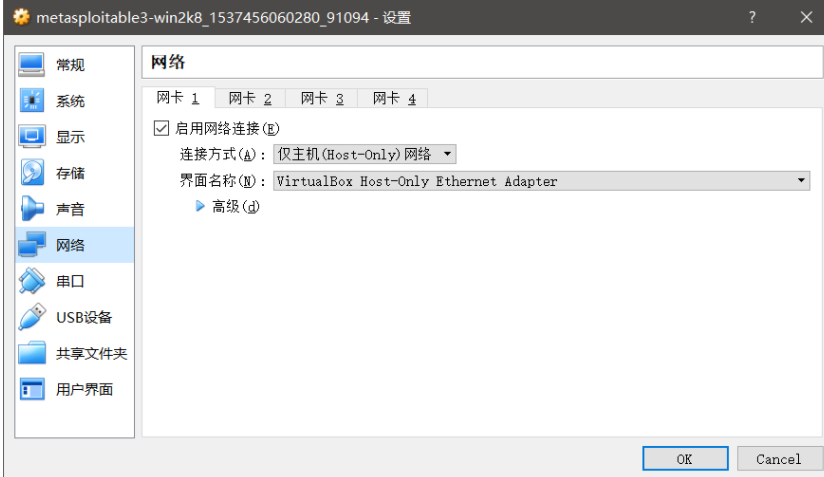

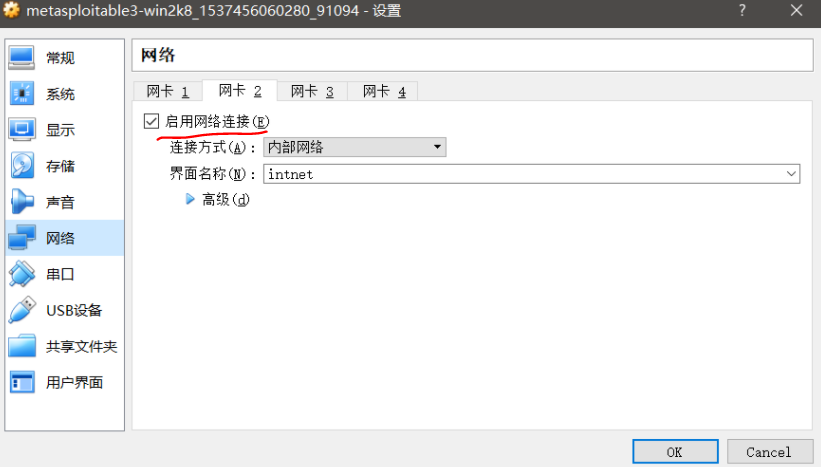

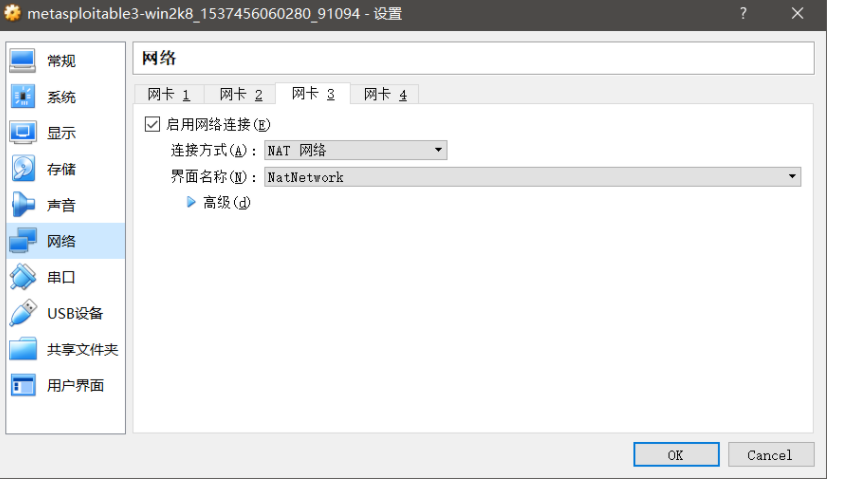

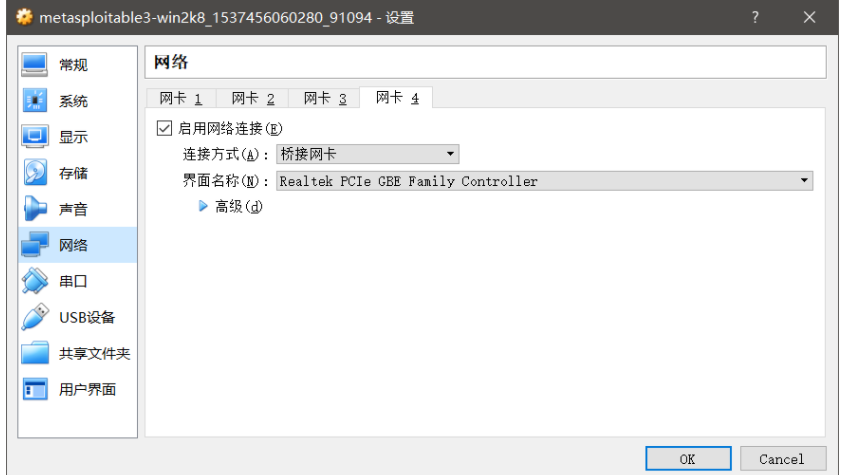

在两个虚拟机中分别部署好网络,以刚刚安装好的靶机为例,选择该虚拟机——设置——网络,将网卡1~4全部打上勾启动网络连接,并在这四个网卡的页面中各自选择连接方式,分别为:仅主机(Host-Only)网络、内部网络、NAT网络、桥接网卡,顺序可以自由安排。对于另一个虚拟机,同样也是如上设置。四个网卡的配置如下四图:

这时候,两个虚拟机都已经部署完毕了,可以同时启动

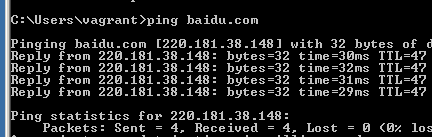

启动靶场window 2008 打开cmd,ping下,发现网络是通的

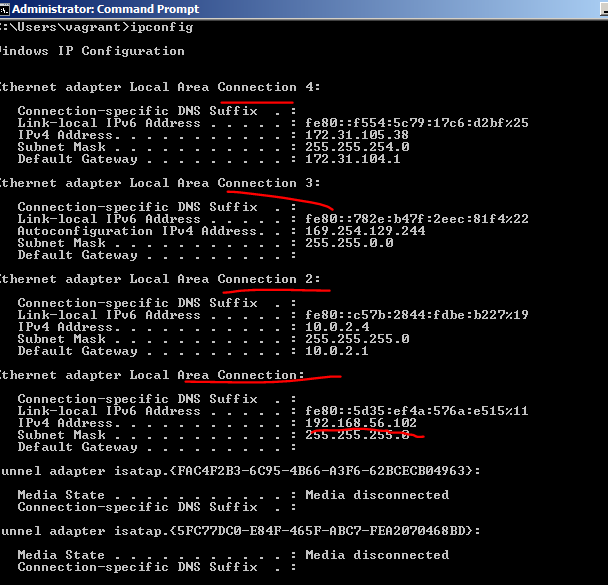

- 查看下IP,注意经过测试只有第一个ip:192.168.56.102在攻击机上,才能被访问和nmap扫描到端口

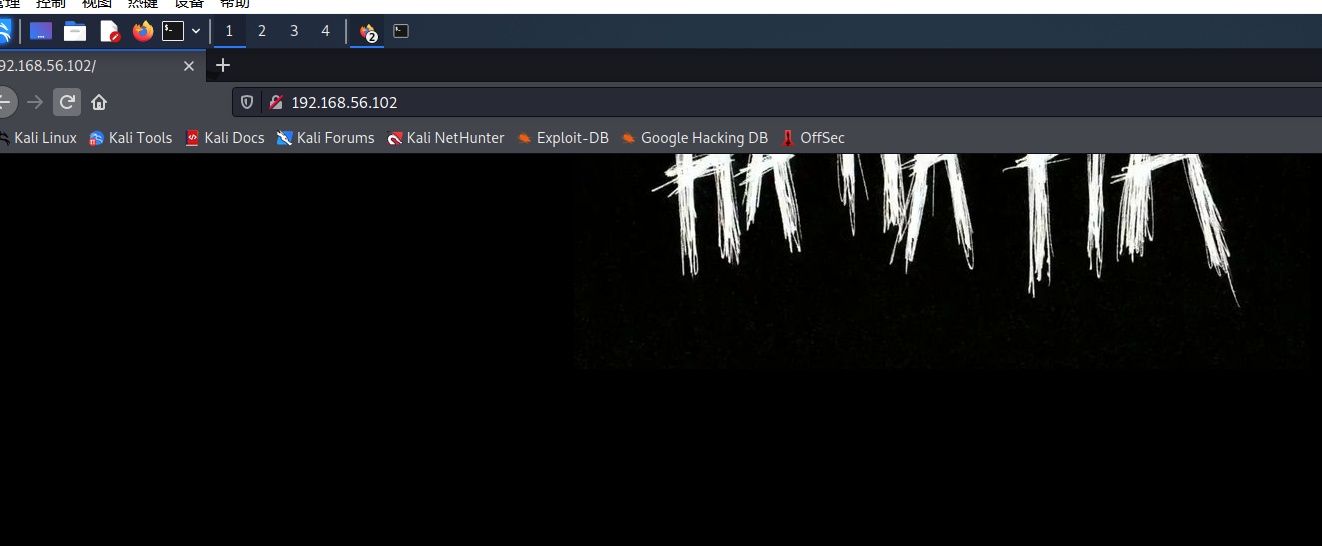

- 打开攻击机kali,在浏览器中输入:192.168.56.102

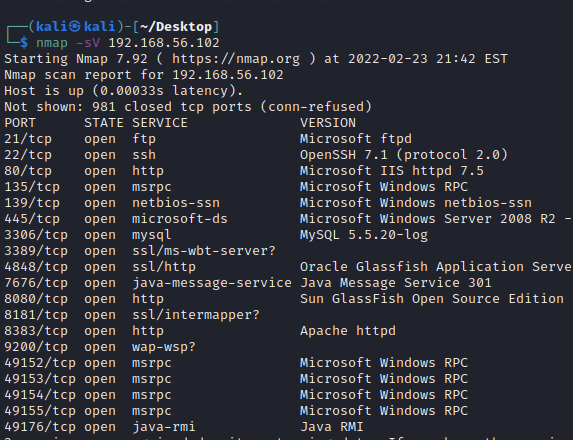

- 用攻击机nmap扫描端口测试下

nmap -sV 192.168.56.102

- 安装步骤来源于这里

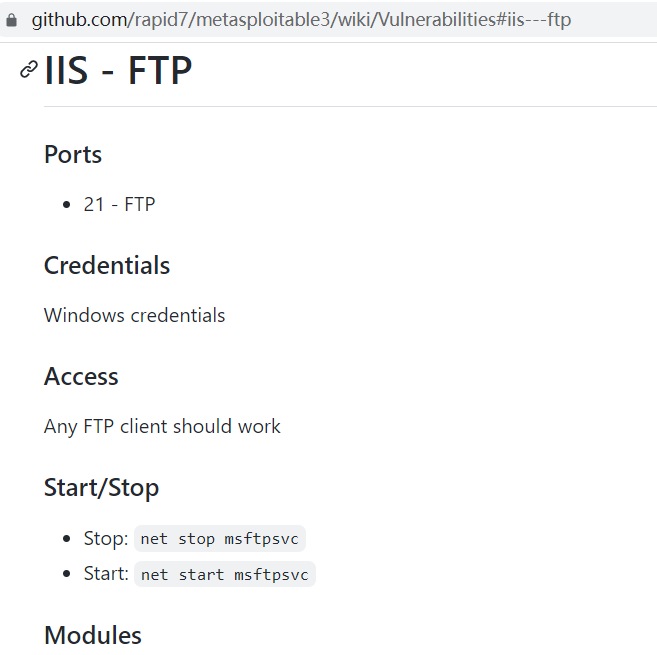

- 截止目前为止,Metasploitable3包含以下的漏洞应用或服务:具体请查看:https://github.com/rapid7/metasploitable3/wiki/Vulnerabilities